データを暗号化し身代金を要求するランサムウエアについて攻撃の内容と対策を説明します。

ランサムウェアはIPAから出ている「情報セキュリティ 10 大脅威 2025」で1位にもなっているので覚えておきたい内容です。

ランサムウェアの特徴

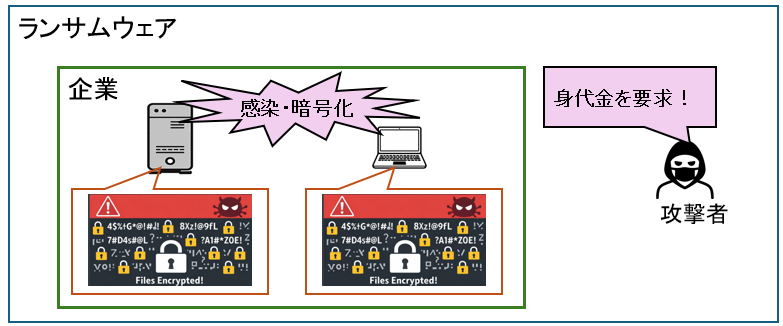

ランサムウェアは、データを人質にして身代金(Ransom)を要求するソフトウエア(Software)で、これらを組み合わせた言葉です。

■ランサムウェアの特徴

- 暗号化

データを暗号化されてシステムが使えなくなる。 - 感染

社内ネットワークを経由して他の端末へ感染を広げる。

権限が強いアカウントを使ていると被害が拡大しやすい。 - 脅迫

暗号化の復旧の取引として、身代金(ランサム)を要求する。

身代金以外に、「情報を漏洩する」、「利害関係者へ公開する」、「DDos攻撃などほかの攻撃を仕掛ける」などといった四重脅迫も確認されている。

ランサムウェアの攻撃内容

ランサムウェアの攻撃は次の4段階で実行されます。

①侵入

②横展開・権限昇格

③暗号化

④脅迫メッセージ表示

①侵入

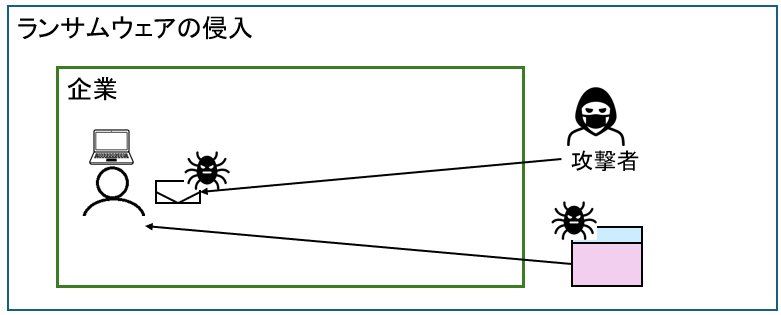

攻撃者はターゲットの企業内にマルウェアを侵入させます。

侵入方法としては、人を使った侵入と、システムを狙った侵入があります。

人を使った侵入は、社員をだまして不正な添付ファイルを開かせたり、偽のWebサイトに誘導してマルウェアを実行させます。

社員をだます、いわゆるソーシャルエンジニアリングです。

■人を使った侵入

- メールの添付ファイルから感染

- 偽のWEBサイトへ誘導して感染

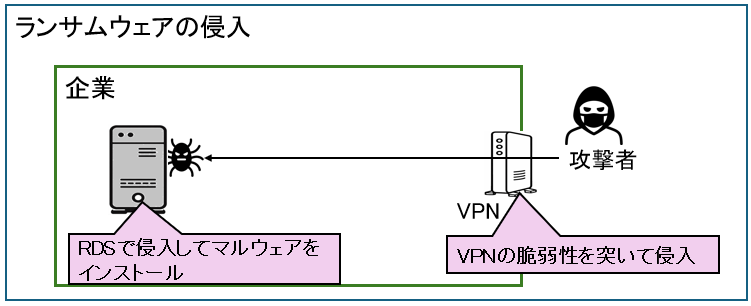

システムを狙った侵入は、VPNの脆弱性やD・パスワード漏洩によって社内に侵入してサーバなどの端末にRDS(リモートデスクトップ)接続してマルウェアをインストールして感染させます。

■システムを狙った侵入

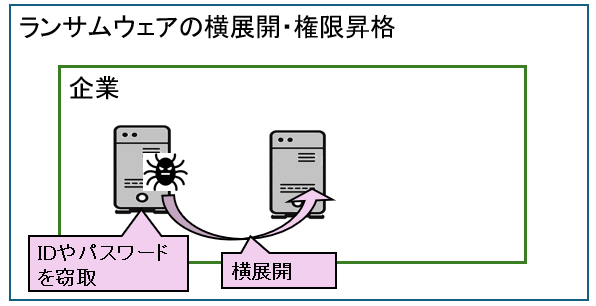

②横展開・権限昇格

侵入後、攻撃者は社内ネットワーク内で横展開を行い、複数の端末やサーバへ侵入を拡大します。

さらに権限昇格により管理者権限を取得し、ランサムウェアを全社的に展開できる状態を構築します。

サーバへログインするためのID/パスワードが他のサーバと共通になっていると、他のサーバへ侵入されてしまいます。

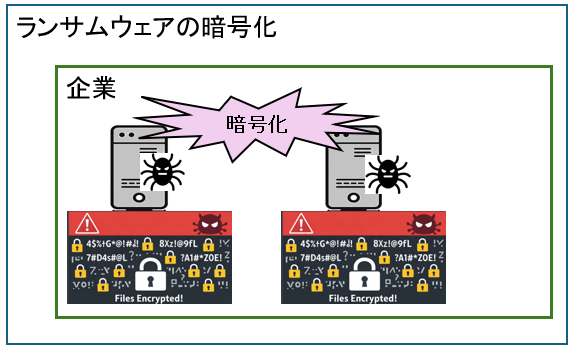

③暗号化

横展開と権限昇格により十分な準備が整うと、攻撃者はランサムウェアの展開と暗号化を実行します。

この段階で、業務停止という目に見える被害が発生します。

攻撃者は、管理者権限、社内ネットワークの把握を事前に完了させているため、短時間で一斉攻撃が可能です。

その結果、気づいた時にはすでに手遅れとなっており、復旧に長期間を要するという深刻な被害につながります。

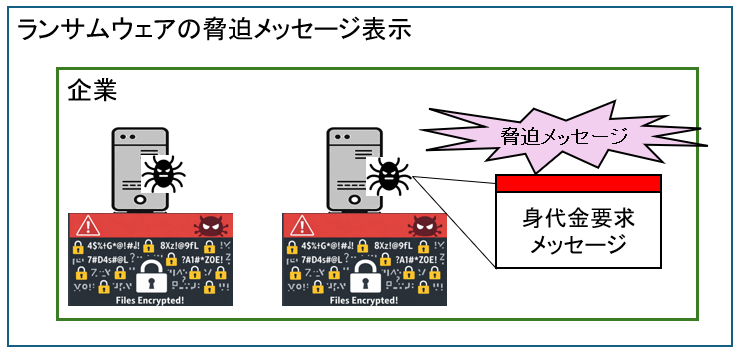

④脅迫メッセージ表示

暗号化完了後、端末やサーバには身代金要求メッセージが表示されます。

脅威に対する対策

ランサムウェア防御チェックシートをもとに、①VPNに対する対策、②ネットワークの対策、③アカウント管理の対策、④端末(PCやサーバ)の対策、⑤暗号化された後の復旧対策、⑥従業員への教育の6つの視点で整理しています。

①VPNに対する対策

| 考えられる脅威 | 対策 |

|---|---|

| VPNの脆弱性が原因で社内へ侵入される | VPNのファームウェアを最新にする |

| 推測可能なパスワードによって社内へ侵入 | VPN利用の際は多要素認証とする |

2025年はVPN経由の感染が増えている。

②ネットワークの対策

| 考えられる脅威 | 対策 |

|---|---|

| 外部から社内ネットワークへ侵入されてしまう | インバウンド通信は、原則、拒否 例外的に必要最小限のインバウンド通信が許可 |

| 通信機器(Firewall、スイッチ、Wi-Fiアクセスポイント、ルーター等)の税う悪性により、侵入や攻撃の悪用をされる | IT資産の管理を徹底し、脆弱性管理をする 定期的に脆弱性情報を収集して対応 |

| 侵害されたコンピューターのDNSの設定から、同じセグメント内の端末は直ぐに探索されてしまう | 重要サーバーは異なるセグメントに設置する |

③アカウント管理の対策

| 考えられる脅威 | 対策 |

|---|---|

| 共通アカウント(共通のIDとパスワード)を使用していると侵入された場合、横展開が極めて容易になる | 端末(PCやサーバ)のアカウントは、利用者個別に発行 |

| Auto Logon(ID/パスワードの入力なしで操作)で端末への侵入が容易になる | Auto Logonは使用しない |

| 辞書攻撃によりログインのためのID/パスワードを把握されてしまう | アカウントのロックアウト設定を有効にする |

④端末(PCやサーバ)の対策

| 考えられる脅威 | 対策 |

|---|---|

| OSの脆弱性により、端末の乗っ取り、特権昇格、ウイルス対策ソフトの停止等をされる | 端末は最新の脆弱性修正プログラムを適用する (ADやPC管理者用アカウントは特に注意) |

| サポート切れのOSを利用していることが原因で、脆弱性対策が講じられないため、脆弱性を悪用されてしまう。 | OS のサポートが終了している端末はネットワークを分離したり、通信先や通信プロトコルを限定するなどの措置する。 |

| マクロ付き Officeファイルを悪用して感染する | マクロ付き Office 文書は使用する端末を限定する |

| SMBv1 は ID/パスワードが平文で流れ、脆弱性が多数あるため、盗聴や接続しただけでウイルス感染を許す | SMBv1 の使用を停止し、SMB 署名を有効化する |

⑤暗号化された後の復旧対策

| 考えられる脅威 | 対策 |

|---|---|

| バックアップデータが暗号化されて復旧できない | 改ざん防止(WORM)機能を備えたイミュータブルバックアップ(不変)により、データを一定期間、改ざん・削除・暗号化できない「読み取り専用」状態で保存 または、バックアップを外部からアクセスできないようにネットワークから切り離して保管することで、損害を軽減できます。 |

| ファイルサーバーが暗号化されて復旧手順書等が利用できず、復旧ができなくなる | バックアップ復旧手順書等の復旧に必要な文書は、紙媒体に印刷して保管 |

| メールやグループウェアが使えない状況となり、復旧が遅延する | 個人のスマートフォンなどで連絡・情報共有が可能となるよう連絡手段を確立しておく |

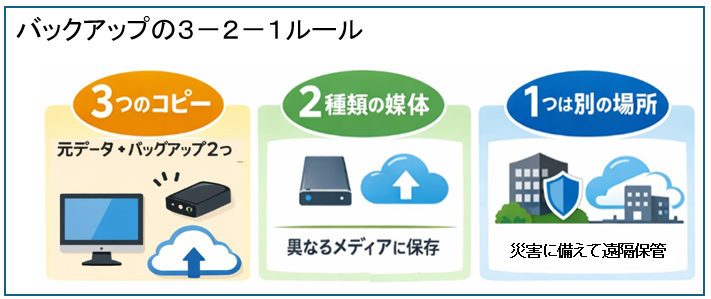

■バックアップの「3-2-1ルール」と「3-2-1-1-0ルール」

バックアップの「3-2-1ルール」は次の意味です。

・3つのコピーを持つ・・・元データ 1つと、バックアップ 2つ(合わせて3つ)

・バックアップ2種類の異なる媒体に保存する・・・LTOテープとクラウドなど

・バックアップの1つは別の場所に保管する・・・別の地区やクラウドストレージなど

「3-2-1-1-0ルール」はこれに次の考え方を加えたものです。

・1つは変更不可(イミュータブル)

・エラーが0であることを確認

⑥従業員への教育

| 考えられる脅威 | 対策 |

|---|---|

| 不用意にマクロ付き Office 文書を開いてしまい攻撃を許してしまう | 怪しいメールの添付ファイルで、マクロ付き Office 文書を開かないように全従業員を教育 |

ノーランサムウェア

暗号化をせずに、盗んだ情報で脅迫をする「ノーランサムウェア」という攻撃もある。

| 特徴 | ランサムウェア | ノーランサムウェア |

|---|---|---|

| 暗号化 | する | しない |

| 検知のしやすさ | しやすい | しにくい |

| 身代金要求 | する | する |

腕試し(理解テスト)

腕試し(理解テスト)に挑戦する場合はこちらをクリック。

コメント