セキュリティ

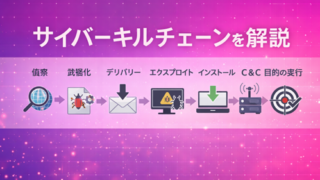

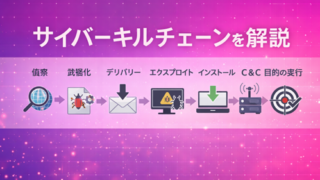

セキュリティ 【図解】サイバーキルチェーン攻撃の全7工程と対策を解説

サイバーキルチェーンとは、サイバー攻撃の流れを段階ごとに整理したモデルです。本記事では、サイバーキルチェーンの7段階(偵察〜目的達成)を図解でわかりやすく解説し、各フェーズで有効な対策も紹介します。「サイバー攻撃の全体像を理解したい」「どこ...

セキュリティ

セキュリティ  セキュリティ

セキュリティ  セキュリティ

セキュリティ  セキュリティ

セキュリティ  セキュリティ

セキュリティ  セキュリティ

セキュリティ  セキュリティ

セキュリティ  セキュリティ

セキュリティ  セキュリティ

セキュリティ  セキュリティ

セキュリティ