ゼロトラストとは何かを初心者向けにわかりやすく解説します。

従来の境界型セキュリティとの違い、7つの原則、IAM・MDMなどの技術要素まで図解付きで理解できます。

ゼロトラストとは

セキュリティ設計の考え方のひとつで、「何も信頼しないことを前提に、安全を守る」というモデルであり、次世代のネットワークの考え方とも言えます。

従来とゼロトラストの考え方

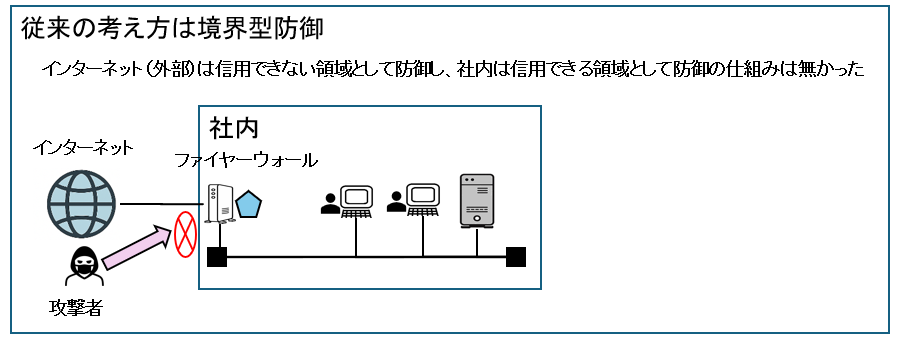

従来は「社内ネットワーク=安全、社外=危険」と考えられていました。

この考えは境界型防御と言います。

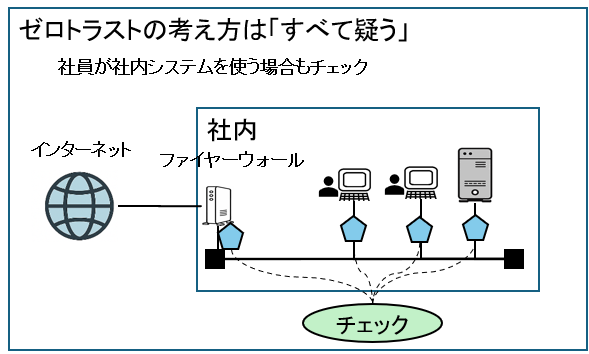

ゼロトラストでは「社内・社外に関係なく、すべて疑う(Trust nothing)」と考えます

ゼロトラストの7原則

米国のNIST(SP 800-207)などの考え方をベースに整理されたゼロトラストの7原則を紹介します。

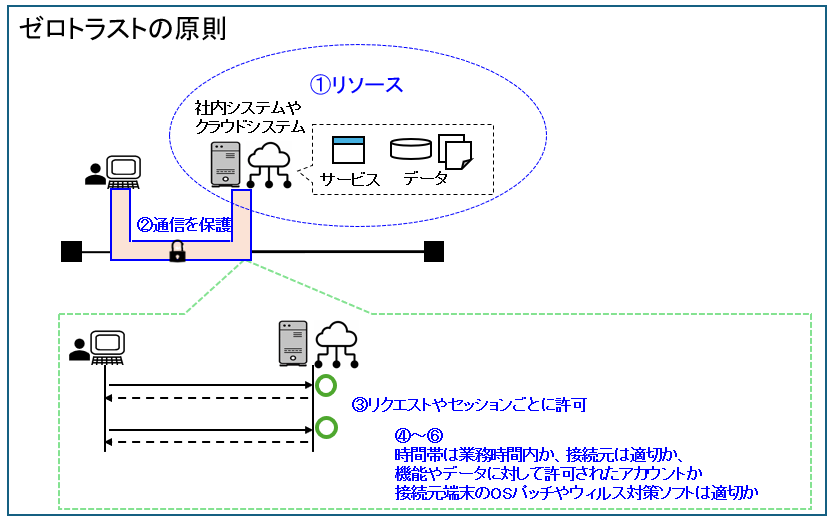

- すべてのデータソースとコンピューティングサービスをリソースとみなす

これは、サーバー、クラウド、SaaS、PCなど、すべてを「守る対象」として扱うということです。 - ネットワークの場所に関係なく、すべての通信を保護する

- 企業リソースへのアクセスをセッション単位で付与する

ログインしたからといって安心せず、ログインしっぱなしでも操作のたびにアクセスをチェックする仕組みです。 - リソースへのアクセスは、クライアントアイデンティティ、アプリケーション/サービス、リクエストする資産の状態、その他の⾏動属性や環境属性を含めた動的ポリシーにより決定する

- すべての資産の整合性とセキュリティ動作を監視し、測定する

- すべてのリソースの認証と認可を⾏い、アクセスが許可される前に厳格に実施する

- 資産、ネットワークのインフラストラクチャ、通信の現状について可能な限り多くの情報を収集し、セキュリティ体制の改善に利⽤する

なぜゼロトラストが必要になったのか

次の理由から社内と社外の境界線が曖昧になったため、ゼロトラストの考え方が必要になったのです。

- クラウド利用の増加

- リモートワークの普及

- SaaSの利用(社外サービス)

- サイバー攻撃の高度化

ゼロトラストの技術要素

IAM(Identity and Access Management)

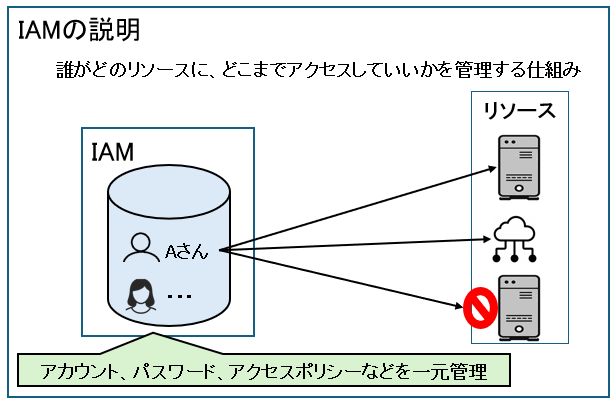

IAMとは、誰がどのリソースに、どこまでアクセスしていいかを管理する仕組みです。

IAMはユーザアカウント情報を一元管理し、リソースへのアクセス許可を担います。

例えば、会社のGoogle Workspaceや社内システムにログインする仕組みもIAMの一部です。

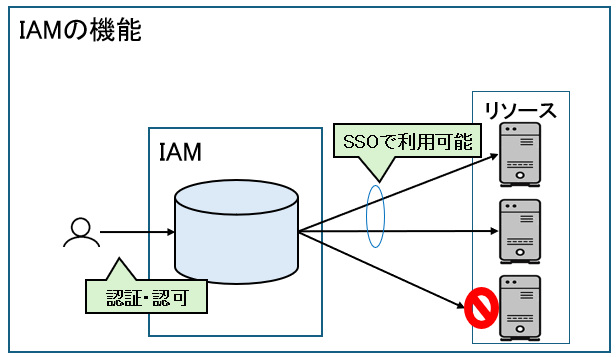

■IAMの機能

- 誰がアクセスしているかを確認(認証)

- どこまでアクセスできるかを制御(認可)

■「認証」と「認可」について補足説明

認証:本人かどうかを確認する(ログイン)

認可:何ができるかを決める(閲覧・編集など)

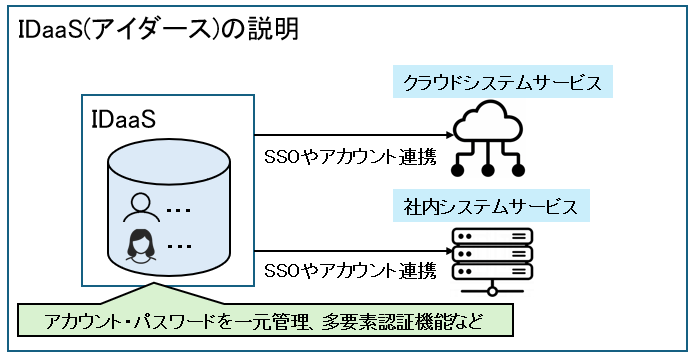

■IDaaS

IAMはIDaaS (ID as a Service)というソリューションが使われます。

IDaaSとは、IAMの機能をクラウドで提供するサービスで、IDの管理、SSO、アクセスコントロール機能などを備えています。

IDaaSの具体的な製品としては、Microsoft(Entra ID)、Oktaなどがあります。

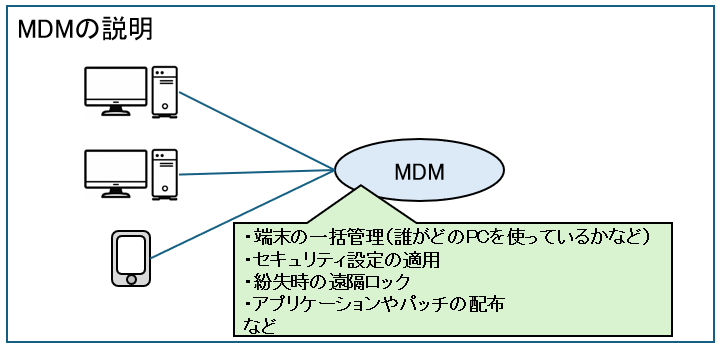

MDM(Mobile Device Management)

MDMとは、PCやスマートフォンなどの端末を管理する仕組みです。

ゼロトラストでは、ユーザーだけでなく「端末が安全かどうか」も確認するため、MDMが重要になります。

まとめ

- ゼロトラストは「社内・社外に関係なく、すべて疑う」と考える

- ゼロトラストでは、「ユーザー(IAM)」と「端末(MDM)」の両方をチェック

腕試し(理解テスト)

腕試し(理解テスト)に挑戦する場合はこちらをクリック。

コメント