情報セキュリティの目的、情報セキュリティの3要素など、情報セキュリティの勉強で最初に覚えるべき基礎を説明します。

情報処理安全確保支援士試験の受験を目指している人やセキュリティに興味のある人向けです。

この記事でわかること

- 情報セキュリティとは何か(基本の考え方)

- 機密性・完全性・可用性(CIA)の意味

- 脅威とリスクの違い

- 代表的なサイバー攻撃の種類

- 基本的な対策方法

情報セキュリティとは

情報セキュリティの目的は、「大切な情報を安全に守ること」です。

■大切な情報の例

- 個人情報(名前・住所・写真)

- パスワード

- 学校の成績データ

- 会社の機密情報(ノウハウ等)

- お客さんから預かっている情報

これらの大切な情報は「情報資産」とも言われます。

基本用語

セキュリティの基本的な用語は、JIS Q27000-2019-01の「情報セキュリティマネジメント用語」を参照しておくと良いです。

情報処理技術者試験にもこの用語の意味を問われる問題が出題されているので、受験を考えている場合は、用語と意味を頭に入れておきましょう。

情報セキュリティの7要素

組織が情報資産を守るために重視すべき基本的な考え方として、「情報セキュリティの7要素」というのがあります。

情報セキュリティの基本は次の7要素です。

| 要素名 | 説明 |

|---|---|

| 機密性 | 認められている人だけにのみ情報を扱える (他人に見られない) |

| 完全性 | 情報が改ざんされない (財務データ水増しの内部犯行や、 ホームページが書き換えられたりするなど) |

| 可用性 | 使いたいときに使える |

| 真正性 | 本人・本物であること |

| 責任追跡性 (追跡可能性) | 誰がやったか分かる (ログが残る) |

| 否認防止 | 行為を行った本人が後から否認できないように証明できる |

| 信頼性 | システムが正しく動く |

もともとは「情報セキュリティの3要素」(3要素のみ)だったのですが、これを発展させたものとして、7要素という考え方になっています。

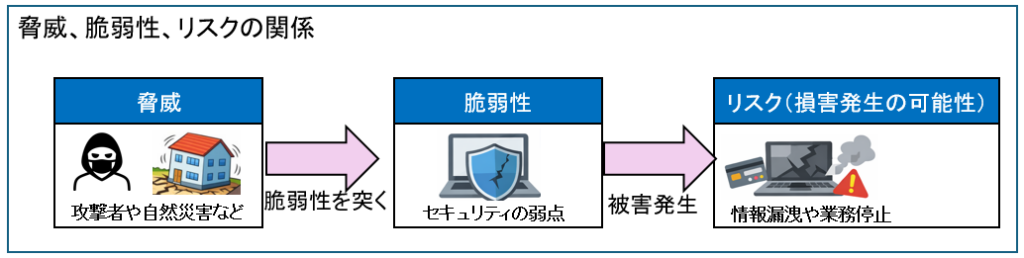

情報セキュリティにおける脅威、脆弱性、リスク

混同されやすい、脅威、脆弱性、リスクについて整理します。

| 要素名 | 説明 |

|---|---|

| 脅威 | 何らかの損害を与える原因・攻撃者・災害の存在 (例:攻撃者からの不正アクセス、地震や火災) |

| 脆弱性 | 脅威がつけこむことのできる弱点 これは、システムの不具合や欠陥によって生まれる。 (例:ソフトウェアのバグ、施錠していないサーバ室、教育不足) |

| リスク | ・脅威が脆弱性を突くことで発生する損害の可能性 (例:情報漏洩、データ完全消失、業務停止、企業イメージ低下) ・リスクは次の考え方とされている リスク = 脅威 × 脆弱性 × 影響度 |

情報セキュリティにおけるサイバー攻撃の種類

インターネットやコンピュータ(サーバ、パソコン、スマートフォンなど)を使って行われるデジタル上の攻撃をサイバー攻撃と言います。

サイバー攻撃の主な目的は次の3つです。

・情報を盗む(顧客情報・パスワードなど)

・お金をだまし取る

・システムを止める・壊す

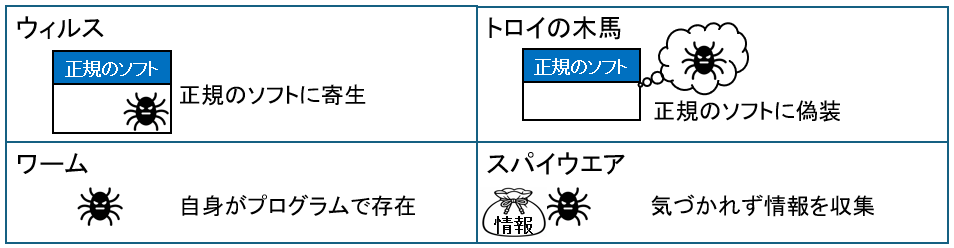

マルウエア(ウィルス、ワームなど)

マルウエアは悪意のあるソフトウェアの総称で、主に次の種類があります。

■マルウェアの種類

| 種類 | 侵入方法 | 増殖 | 主な目的 |

|---|---|---|---|

| ウイルス | 正規のソフトに寄生して侵入 | する | ・データ破壊 ・操作の妨害など迷惑行為 |

| トロイの木馬 | 正規のソフトに偽装して侵入 | 基本しない | ・不正操作 |

| ワーム | メールやダウンロード | する | ・攻撃 |

| スパイウエア | 正規のソフトに混入 | 基本しない | ・情報収集 |

■バックドア

トロイの木馬は侵入したシステムと攻撃者とが通信をするための秘密の裏口のような機能を持っていることがあります。

このように、セキュリティを回避してシステムにアクセスできる裏口のことをバックドアと言います。

攻撃者はバックドアを使って攻撃の指示を出したり、情報を盗んだりします。

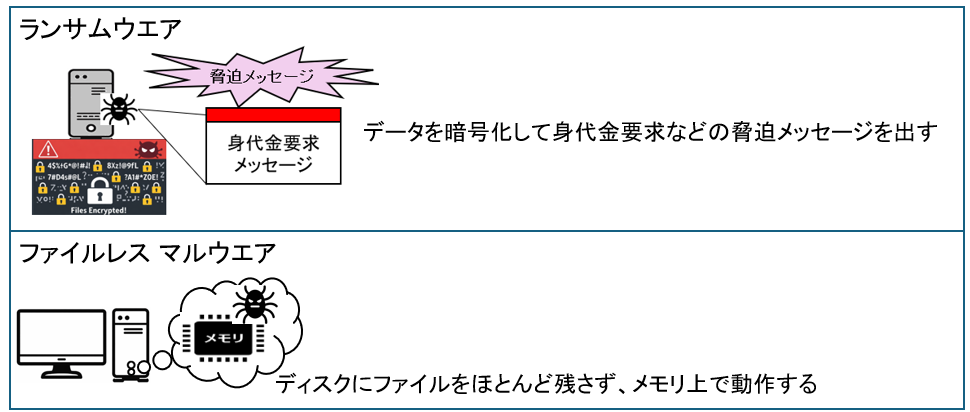

近年ではランサムウエアやファイルレスマルウエアといった新しい種類のマルウエアも登場しています。

ハッキング、クラッキング

ハッキングは本来の意味としては、コンピュータやシステムの仕組みを深く理解し、技術的に工夫して改良・解析すること を指します。

そして、情報を盗む・破壊するなどの犯罪行為がクラッキングです。

| 言葉 | 意味 |

|---|---|

| ハッキング | 技術を探究、仕組みを解析、システムの弱点を見つけること。 <関連用語> ・ホワイトハッカー:セキュリティ向上のために活動する技術者 ・ブラックハッカー:不正目的で侵入する者 |

| クラッキング | 不正アクセス、情報窃取、システム破壊 |

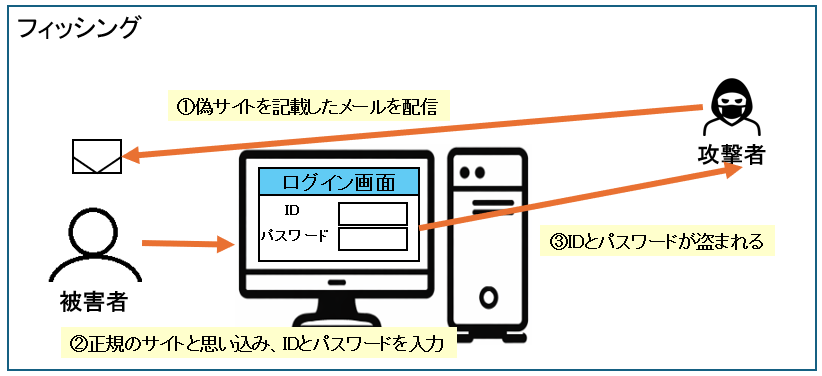

フィッシング

フィッシングとは、攻撃者がメールやSMSなどで偽サイトへ誘導し、正規サイトだと誤認させてID・パスワードなどの認証情報や個人情報を入力させ、盗み取る攻撃です。

攻撃者が大量にメールを送る仕組みなどについての説明はこちらを参照してください。

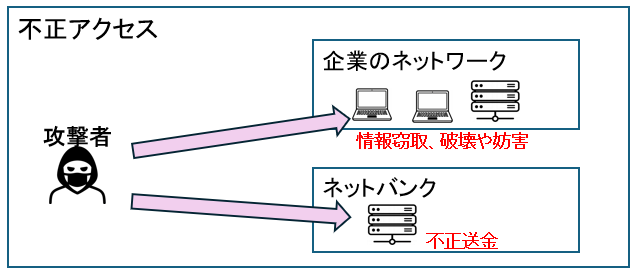

不正アクセス

本来アクセス権を持たない者が、認証を突破したり脆弱性を悪用したりして、システムやデータに侵入する行為を不正アクセスといいます。

不正アクセスは主に次の手口で行われます。

- パスワード攻撃

先ほど説明したフィッシングで得たパスワード、漏洩したパスワード、総当たり(考えられるすべての組み合わせを順番に試す攻撃)などで得たパスワードを使ってアクセス - マルウェア

マルウエアを侵入させて、バックドアを設置し、外部から遠隔操作できるようにする。 - セッションハイジャック

ネットバンクやWebショッピングなどログイン中の通信を横取りして正規の利用者になりすます。

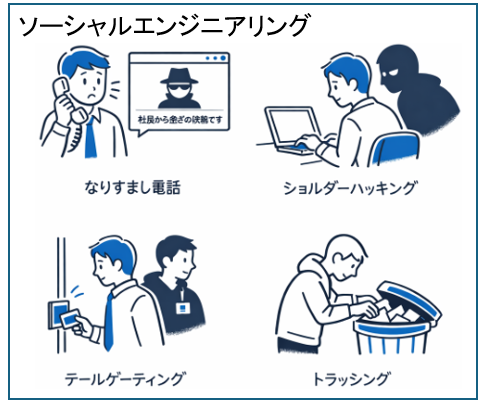

ソーシャルエンジニアリング

これまで、技術的な手口の攻撃を説明しましたが、人の心理的なスキを突いて情報を盗み取る手口「ソーシャルエンジニアリング」というのもあります。

技術的にシステムを攻撃するのではなく、人をだまして情報を聞き出す・操作させる攻撃です。

■ソーシャルエンジニアリングの例

- なりすましを利用した電話

「社長から急ぎの依頼です」などと騙してパスワードを聞き出す。 - のぞき見をする(ショルダーハッキング)

- テールゲーティング

IDカードなしで後ろからついて入る「共連れ」や、「忘れました」と言って入館する。 - ゴミ箱を漁る(トラッシング)

サイバー攻撃はインターネットやITを使った攻撃の総称ですが、ソーシャルエンジニアリングもサイバー攻撃に含まれることが多いです。

情報セキュリティにおけるサイバー攻撃の対策

先ほど説明した情報セキュリティの7要素に対応した対策を説明します。

| 要素 | 説明 | 対策 |

|---|---|---|

| 機密性 | 情報を許可された人だけがアクセスできるようにすること。 | ・データの暗号化 ・アクセス制御(ID・パスワード管理、認証システム) ・ウイルス対策ソフトを利用して、マルウエアによる情報漏洩を防止 ・ファイアウォールを利用して、不正アクセスの遮断 |

| 完全性 | 情報が改ざんされていない状態を保つこと。 | ・ハッシュ値 ・デジタル署名 ・アクセス・変更履歴の記録(ログ管理) ・ウイルス対策ソフトを利用して、マルウエアによる改ざんを防止 |

| 可用性 | 必要なときに情報やサービスを利用できる状態を保つこと。 | ・システムの冗長化(バックアップ、クラスタリング) ・ファイヤーウォールを利用してDDoS攻撃を防止 ・UPS(無停電電源装置)や障害復旧計画(DR) ・ウイルス対策ソフトを利用して、マルウエアによるサービス停止を防止 |

| 真正性 | 利用者や情報が本物であることを保証すること。 | ・デジタル証明書 ・認証技術(多要素認証(MFA)など) |

| 否認防止 | 行為を行ったことを後から否定できないようにすること。 | ・電子署名 ・操作ログの記録と保管 ・タイムスタンプの付与 |

| 責任追跡性 | 誰が何をしたかを追跡できるようにすること。 | ・操作ログの取得・監査 ・アクセス履歴の記録 ・利用者ごとのID管理 |

| 信頼性 | システムやサービスが安定して正しく動作すること。 | ・定期的なシステムメンテナンス ・障害時の自動復旧機能 ・品質保証テストや冗長化構成 |

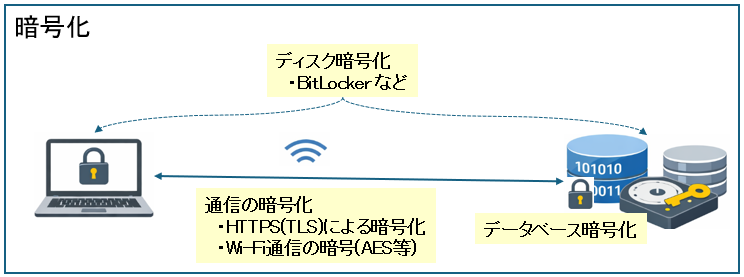

データの暗号化

データはノートPCやUSBメモリを紛失したり、通信を盗み見されたりして漏洩するリスクが考えられます。

機密性の確保に欠かせないのはデータの暗号化です。

データの暗号化は、データを保存するタイミング、通信中の2つで行う必要があります。

データを保存するタイミングの暗号化は、ディスク暗号化(BitLocker など)、データベース暗号化などがあります。

通信中の暗号化は、HTTPS(TLS)による暗号化、Wi-Fi通信の暗号(AES)などがあります。

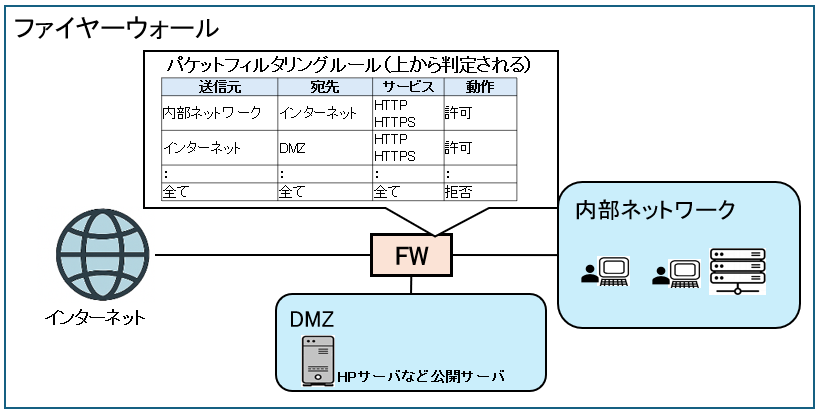

ファイヤーウォール

ファイヤーウォールは、ネットワークの出入り口で通信を監視し、許可された通信だけを通す仕組みです。

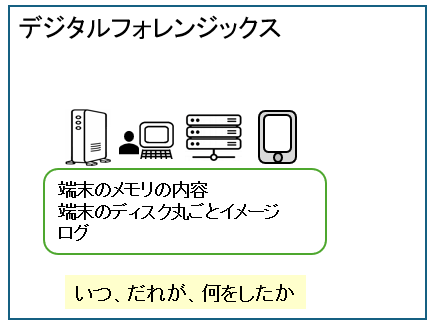

デジタルフォレンジックス

外部からの不正アクセスによるコンピュータに関する犯罪の疑いが生じた場合、コンピュータやネットワーク上のデジタルデータを証拠として収集・解析し、事実関係を明らかにする技術・手法です。

デジタルフォレンジックスの目的

- 不正アクセスや情報漏えいの原因究明

- インシデントの影響範囲の特定

- 法的証拠の保全(裁判対応)

- 再発防止のための分析

デジタルフォレンジックスの活動内容

- システムやネットワークの活動記録 ⇒ ログ収集

- 改ざんされないように保護すること ⇒ 証拠保全

- データ復元・調査

- 解析・分析

- 報告・再発防止策の提案

コメント